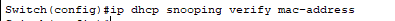

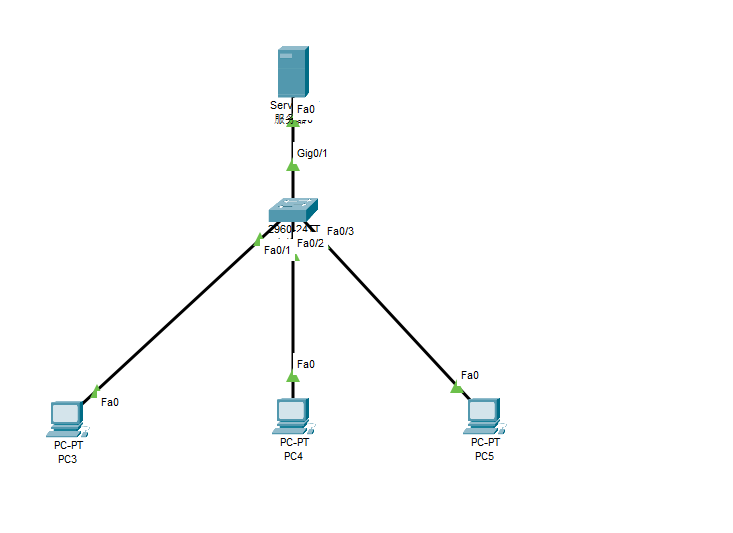

连接拓扑(ARP攻击)

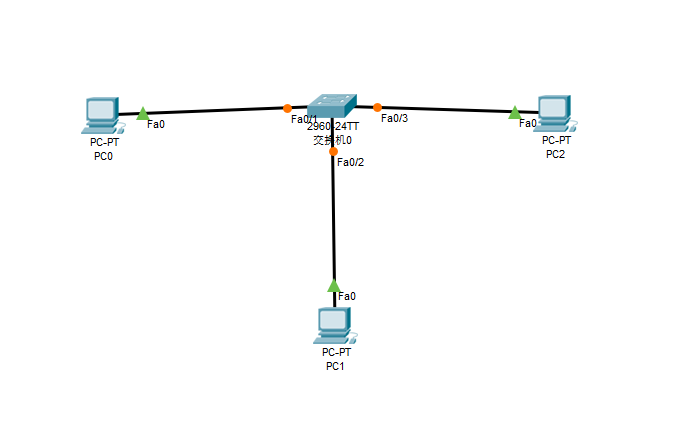

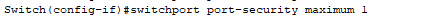

配置接口允许的最大活跃地址数量

设置干道模式为ACCESS

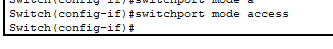

开启端口安全

并静态绑定MAC地址

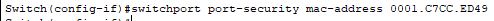

修改f0/1对应主机的MAC地址

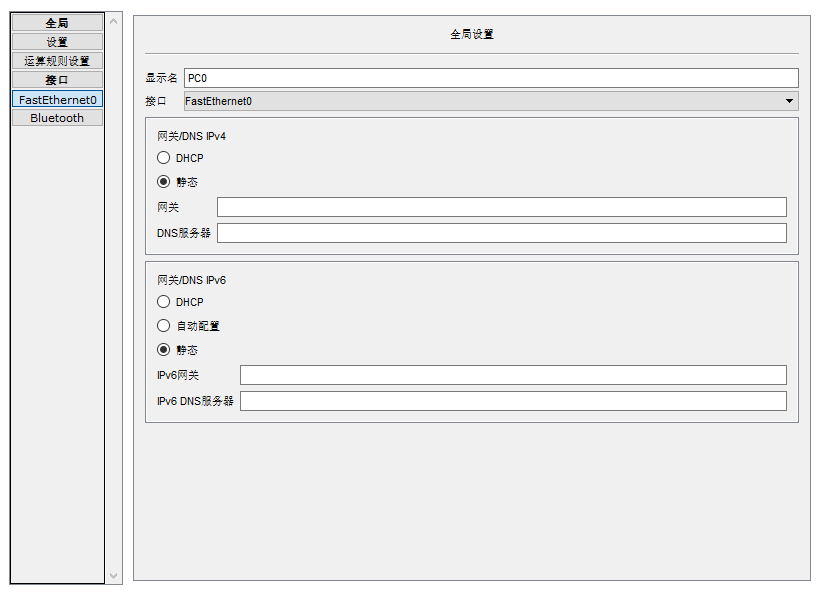

测试连通

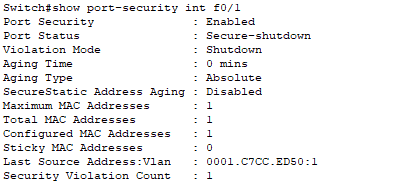

查看交换机f0/1接口的端口安全自动关闭

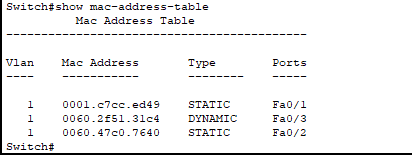

查看交换机MAC地址表

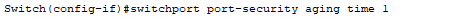

设置f0/3自动老化时间

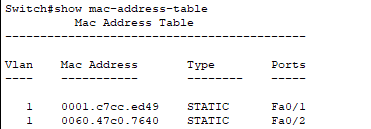

静止1分钟后查看MAC地址表

F0/3无流量自动删除对应的MAC地址

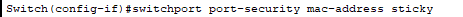

使用端口安全的sticky

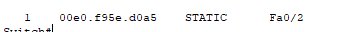

查看MAC地址表对应的f0/2

在f0/2端口设置违规策略

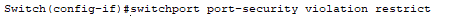

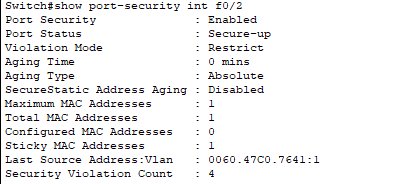

查看f0/2端口安全

修改f0/2对应主机MAC地址违规后在次查看

连接DHCP拓扑(DHCP欺骗)

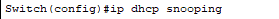

在交换机上启用DHCP监听

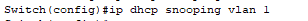

设置监听vlan

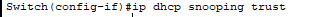

设置上行链路交换机g0/1端口为信任端口

在交换机报文中插入“选项82”

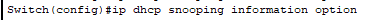

设置非信任端口报文速率

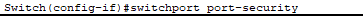

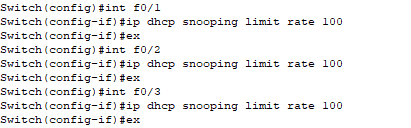

启用端口MAC地址核实

查看DHCP监听绑定表